Firewall je síťové zařízení nebo software, jehož úkolem je řídit a omezovat přenos dat mezi dvěma či více sítěmi tak, aby chránil důvěryhodné prostředí před neautorizovaným přístupem. Umisťuje se obvykle na okraj sítě (perimeter) mezi interní sítí a méně důvěryhodným prostředím, jako je internet nebo jiné sítě. Firewall rozhoduje o povolení či zahození provozu podle předem definovaných pravidel a politik.

Základní principy a režimy

Existují různé principy filtrování provozu:

- Filtr paketů — zpracovává hlavičky paketů (IP adresy, porty, protokoly) a podle pravidel povolí či zablokuje přenos.

- Stavová kontrola (stateful inspection) — sleduje stav spojení a povolí jen pakety, které patří ke známým relacím.

- Aplikační brány a proxy — pracují na úrovni aplikací (HTTP, SMTP, FTP apod.), mohou provádět hlubší inspekci obsahu a kontrolu protokolů.

- Host-based firewall — běží přímo na koncovém systému a chrání jednotlivý počítač nebo server proti nepovolanému provozu.

Funkce nad rámec filtrování

Moderní firewally často kombinují další funkce: překlad adres (NAT), podpora VPN tunelů, detekce a prevence průniků (IDS/IPS), filtrování URL a kontrolu aplikací (tzv. next-generation firewall). Tyto integrované funkce usnadňují správu bezpečnosti, ale zároveň zvyšují nároky na výkon a správnou konfiguraci.

Nasazení a architektura

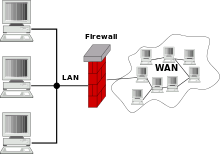

Firewally se nasazují v různých topologiích: jako hranové zařízení mezi LAN a internetem, jako interní segmentační brány mezi odděleními, nebo v DMZ pro veřejné služby. Ve velkých sítích bývá firewall nasazen na dedikovaném hardwareu, zatímco u domácích a menších instalací postačí software běžící na běžném serveru či routeru.

Pravidla, správa a logování

Pravidla firewallu definují, jaký provoz je povolen nebo blokován; typicky se skládají z kritérií jako zdrojová cílová adresa, port a protokol. Správa pravidel vyžaduje přehlednou politiku, testování a pravidelné revize. Firewally generují záznamy (logy), které slouží pro audit, odhalování incidentů a ladění konfigurace; integrace logů do systému typu SIEM zlepšuje schopnost rychle reagovat na anomálie.

Omezení a rizika

Firewall omezuje síťový přístup, ale není všelékem: neodhalí chyby v aplikačním kódu, neochrání před phishingem ani plně neřeší kompromitované přihlašovací údaje či vnitřní hrozby. Nesprávně nastavená pravidla mohou nechtěně povolit rizikový provoz. Pro komplexní zabezpečení je nutné kombinovat firewally s dalšími opatřeními (antiviry, zabezpečené konfigurace, školení uživatelů).

Doporučené postupy

- Uplatňovat zásadu nejmenších oprávnění (default deny) a explicitně povolovat pouze potřebný provoz.

- Pravidelně revidovat a dokumentovat pravidla a politiky.

- Monitorovat logy a upozornění, provádět zálohy konfigurace a testy obnovy.

- Zajistit aktualizace softwaru a případné podpůrné bezpečnostní služby.

Další zdroje

Pro podrobnější technické informace a návody k implementaci lze konzultovat dokumentaci konkrétních produktů a standardní odbornou literaturu: návod k softwarovému firewallu, přehled typů pravidel: popis pravidel a politik, a základní pojmy síťového provozu: definice paketu.

Poznámka: Volba typu firewallu a jeho umístění závisí na konkrétních požadavcích na bezpečnost, výkon a správu. U složitějších prostředí se doporučuje konzultace s odborníkem.