Útok ransomwaru WannaCry byl červ, který v květnu 2017 napadl mnoho počítačů se systémem Windows po celém světě. Červ šířil malware, který zašifroval data v počítači uživatele (tj. zakódoval data v počítači uživatele do nesmyslných informací) a požadoval po postižených uživatelích, aby zaplatili 300 Bitcoinů do 3 dnů nebo 600 Bitcoinů do 7 dnů, než budou všechna data postiženého počítače zničena. Tento malware stál svět miliony až miliardy dolarů na opravu jejich serverů a počítačů.

Upřesnění k výkupnému: ve skutečnosti šlo o požadavek přibližně 300 USD placených v Bitcoinech (po 3 dnech se částka měla zvýšit na přibližně 600 USD v Bitcoinech). V některých popisech se tato částka mylně uvádí jako „300 Bitcoinů“ — to by ale představovalo mnohonásobně vyšší sumu.

Jak WannaCry fungoval

WannaCry byl samonásobící (worm) ransomware. Šířil se zneužitím zranitelnosti v síťovém protokolu SMB (tzv. EternalBlue), kterou do médií prosákly nástroje vyvinuté americkou NSA. Po průniku do systému červ instaloval šifrovací komponentu, která zašifrovala uživatelská data a přejmenovala nebo doplnila soubory charakteristickými příponami (ve většině případů .WNCRY). Oběti dostaly výkupnou poznámku s instrukcemi, jak zaplatit výkupné pomocí Bitcoinů a jak obnovit soubory pomocí „WannaDecryptor“.

Průběh a zastavení šíření

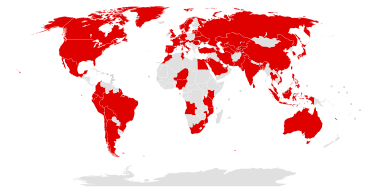

WannaCry se velmi rychle rozšířil a zasáhl desítky tisíc až stovky tisíc počítačů v přes 150 zemích, včetně nemocnic (zejména britského NHS), telekomunikačních firem, výrobních společností a dalších organizací. Šíření významně zbrzdilo registrace tzv. „kill switch“ domény, kterou objevil bezpečnostní výzkumník známý jako MalwareTech (Marcus Hutchins). Po zaregistrování této domény se automaticky zabránilo dalšímu šíření červa.

Opravy, záplaty a odpovědnost

Microsoft vydal okamžité bezpečnostní aktualizace označené jako MS17-010, dokonce i pro některé již nepodporované verze Windows (např. Windows XP). Záplaty a deaktivace SMBv1 výrazně snížily šanci na opakování útoku stejného typu u systémů, které byly aktualizovány. Řada vyšetřování a analýz spojila kampaň s určitými hackerskými skupinami (např. skupinou Lazarus), americké úřady později označily za podezřelé zapojení KLDR, nicméně přesné motivace a vazby zůstávají předmětem mezinárodního zkoumání a soudních kroků.

Dopady

Ekonomické škody byly rozsáhlé — postižené organizace utrácely za obnovu systémů, odstranění malwaru, ztrátu provozu a další náklady. Kromě peněžních ztrát měly útoky i praktické dopady na pacienty, zákazníky a provoz organizací v postižených oblastech.

Prevence a doporučení

- Pravidelně instalujte bezpečnostní aktualizace dodávané výrobcem (zejména záplaty pro SMB a kritické chyby).

- Vypněte nebo omezte používání zastaralého protokolu SMBv1 tam, kde to lze.

- Pravidelně zálohujte důležitá data a ověřujte možnost obnovení ze záloh (offline nebo na odděleném úložišti).

- Segmentujte sítě, aby případný průlom neměl přímý dopad na celé prostředí organizace.

- Používejte aktuální antivirové řešení a monitorování sítí pro včasné zjištění neobvyklé aktivity.

- Školte uživatele o rizicích phishingu a podezřelých přílohích či odkazech.

WannaCry byl důraznou připomínkou, že i známé a opravené chyby mohou způsobit rozsáhlé škody, pokud nejsou aplikovány záplaty a pokud organizace nepraktikují základní zásady kybernetické hygieny.